За много ИТ експерти Wireshark е най-добрият инструмент за анализ на мрежови пакети. Софтуерът с отворен код ви позволява да проучите отблизо събраните данни и да определите корена на проблема с подобрена точност. Освен това Wireshark работи в реално време и използва цветно кодиране за показване на заловените пакети, наред с други изящни механизми.

В този урок ще обясним как да улавяте, четете и филтрирате пакети с помощта на Wireshark. По-долу ще намерите инструкции стъпка по стъпка и разбивки на основните функции за мрежов анализ. След като овладеете тези основни стъпки, ще можете да инспектирате трафика на вашата мрежа и да отстранявате проблеми с по-голяма ефективност.

Анализиране на пакети

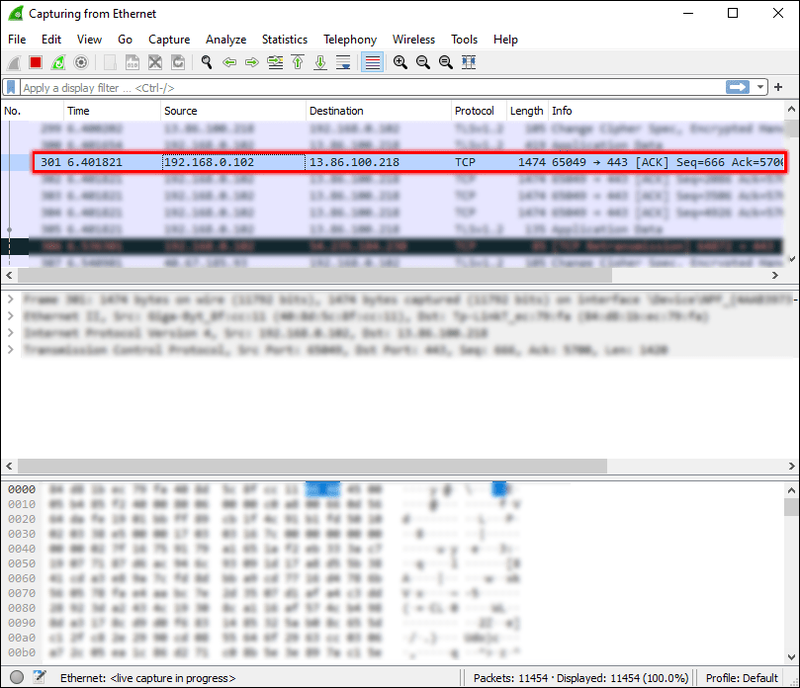

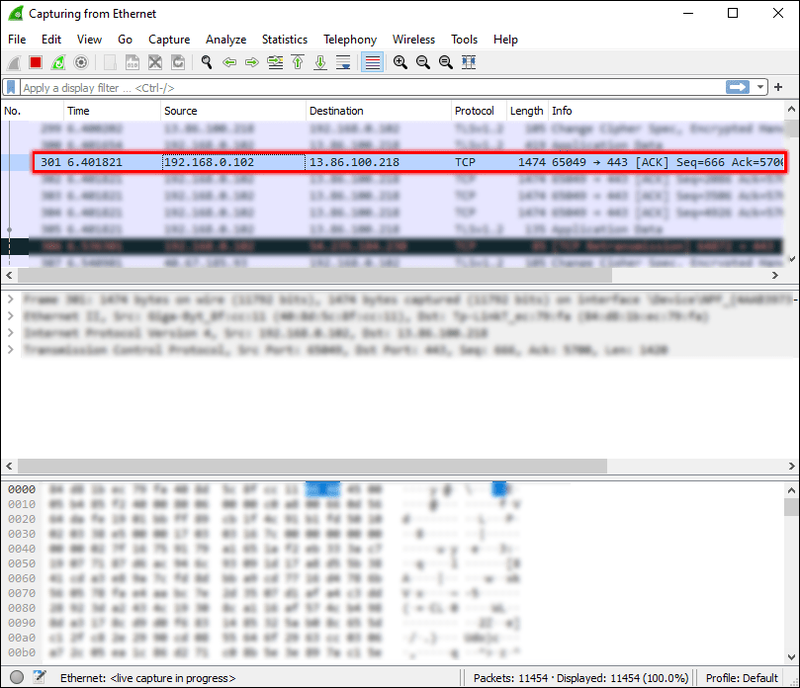

След като пакетите бъдат уловени, Wireshark ги организира в подробен панел със списък с пакети, който е невероятно лесен за четене. Ако искате да получите достъп до информацията относно един пакет, всичко, което трябва да направите, е да го намерите в списъка и да щракнете. Можете също така да разширите допълнително дървото, за да получите достъп до подробностите за всеки протокол, съдържащ се в пакета.

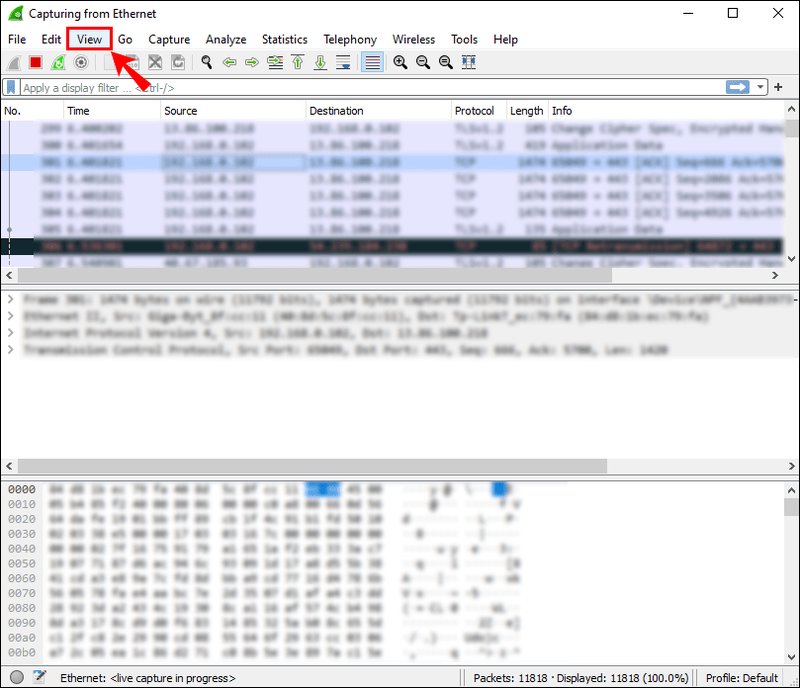

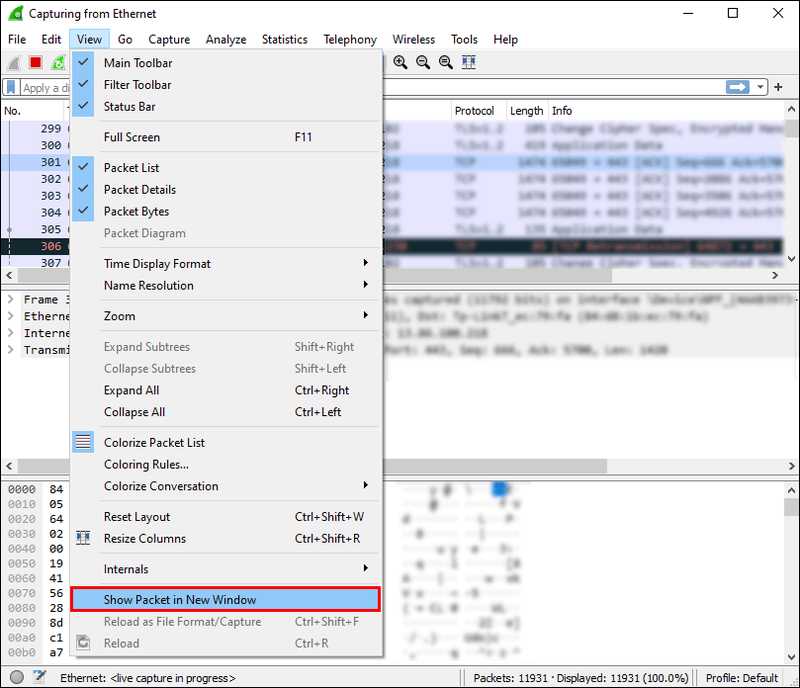

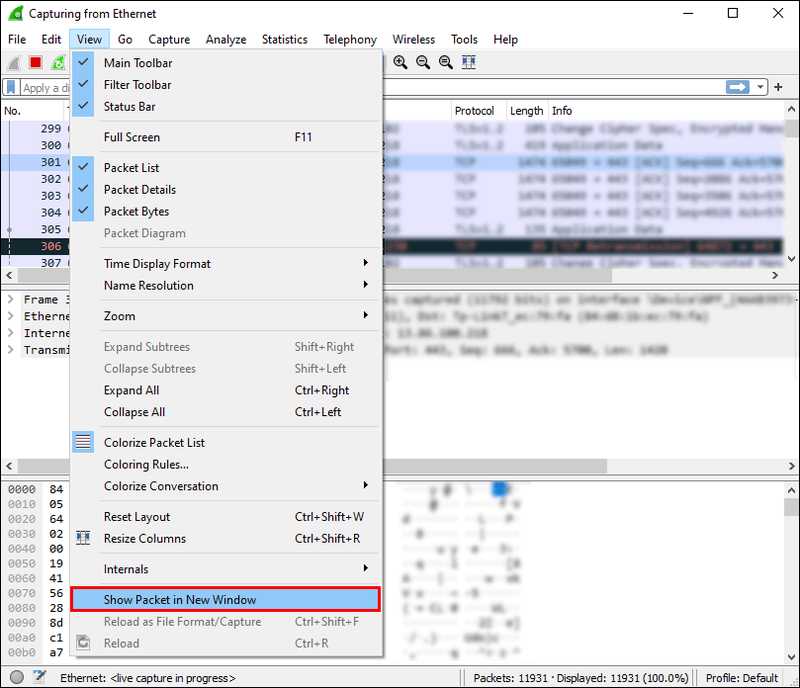

За по-изчерпателен преглед можете да покажете всеки заловен пакет в отделен прозорец. Ето как:

как да направите своя facebook частен 2020

- Изберете пакета от списъка с курсора, след което щракнете с десния бутон.

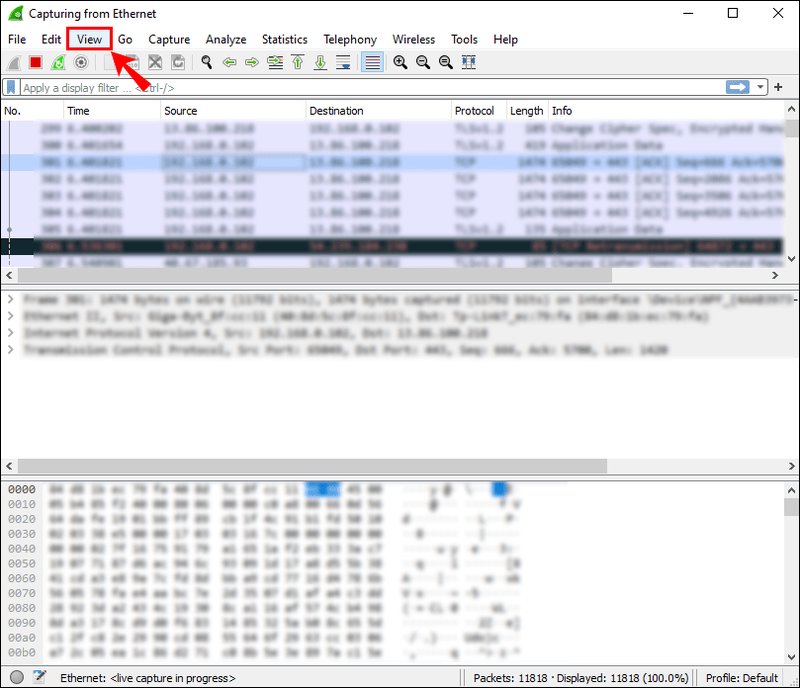

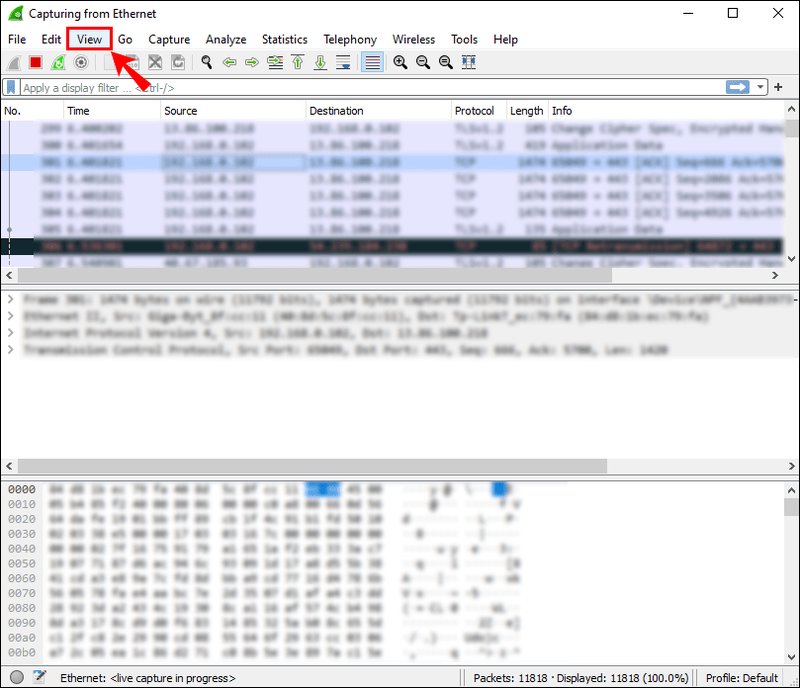

- Отворете раздела Изглед от лентата с инструменти по-горе.

- Изберете Покажи пакет в нов прозорец от падащото меню.

Забележка: Много по-лесно е да сравните заловените пакети, ако ги изведете в отделни прозорци.

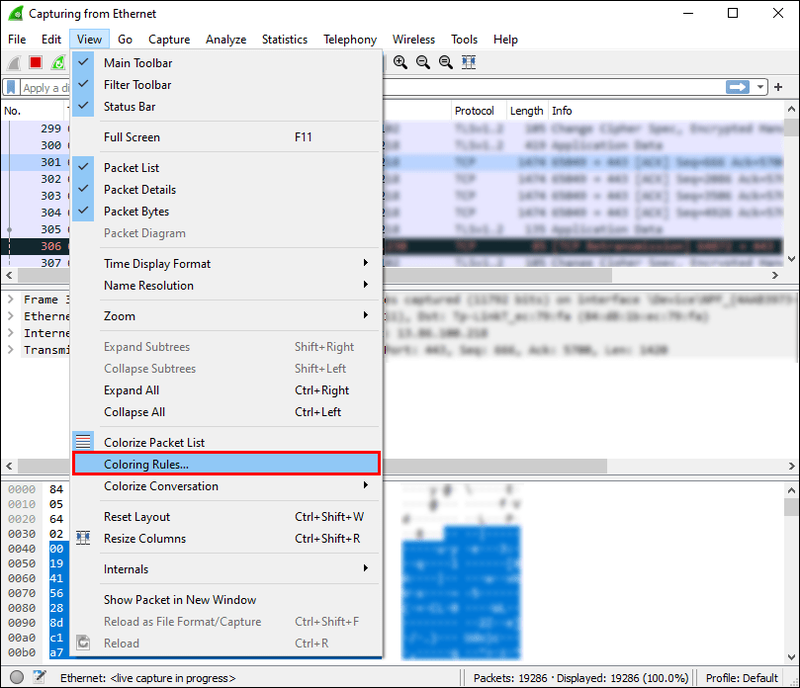

Както споменахме, Wireshark използва система за цветово кодиране за визуализация на данни. Всеки пакет е маркиран с различен цвят, който представлява различни видове трафик. Например, TCP трафикът обикновено се маркира със синьо, докато черното се използва за обозначаване на пакети, съдържащи грешки.

Разбира се, не е нужно да запомняте значението зад всеки цвят. Вместо това можете да проверите на място:

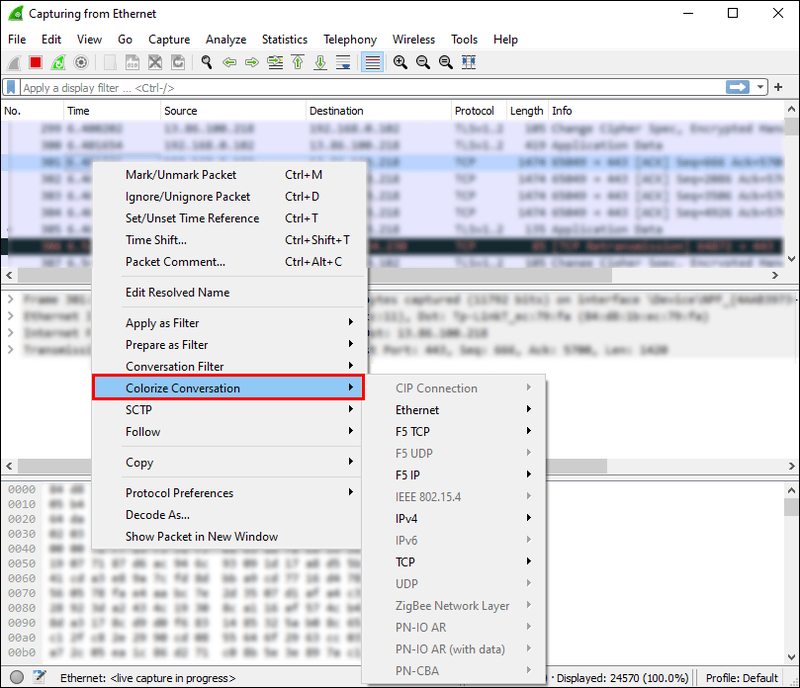

- Щракнете с десния бутон върху пакета, който искате да прегледате.

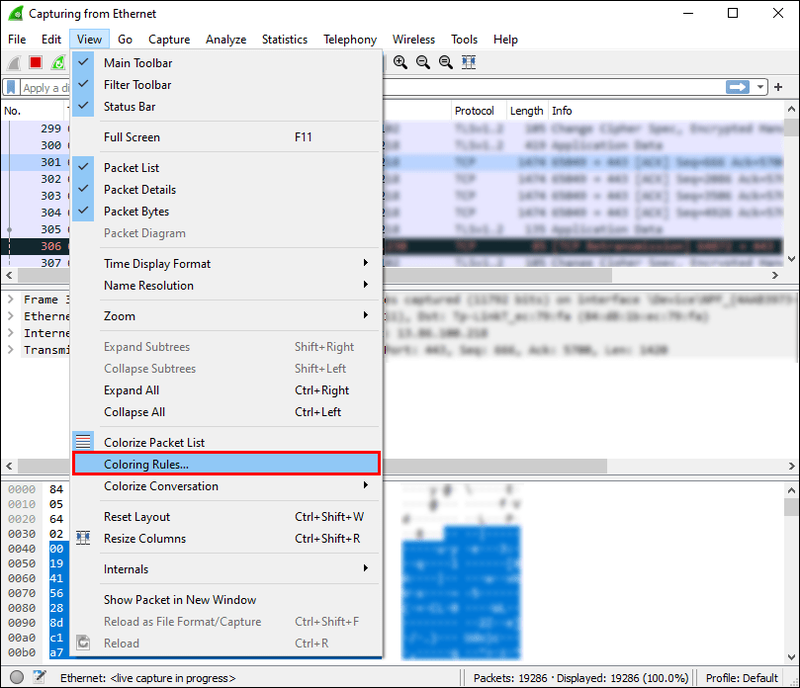

- Изберете раздела Изглед от лентата с инструменти в горната част на екрана.

- Изберете Правила за оцветяване от падащия панел.

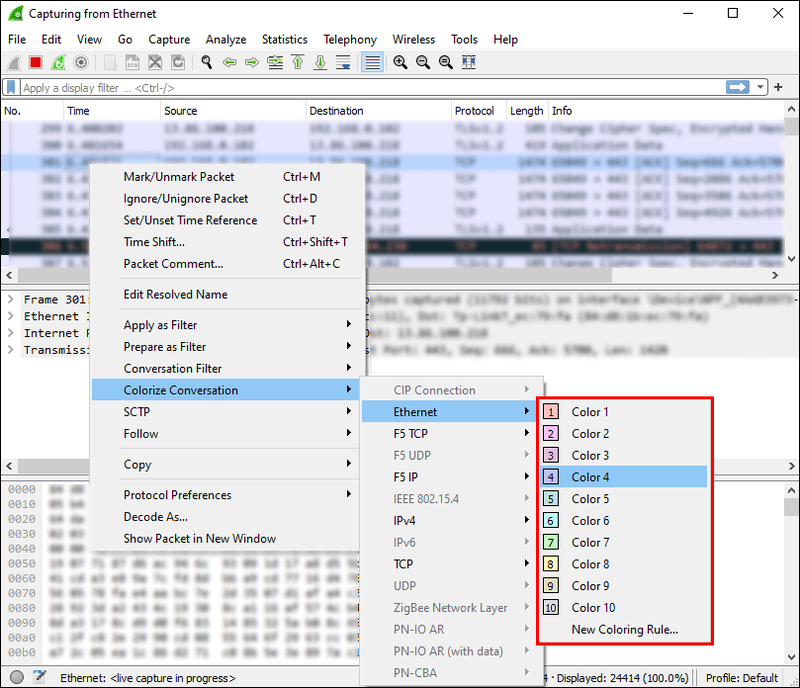

Ще видите опцията да персонализирате оцветяването по ваш вкус. Въпреки това, ако искате само временно да промените правилата за оцветяване, изпълнете следните стъпки:

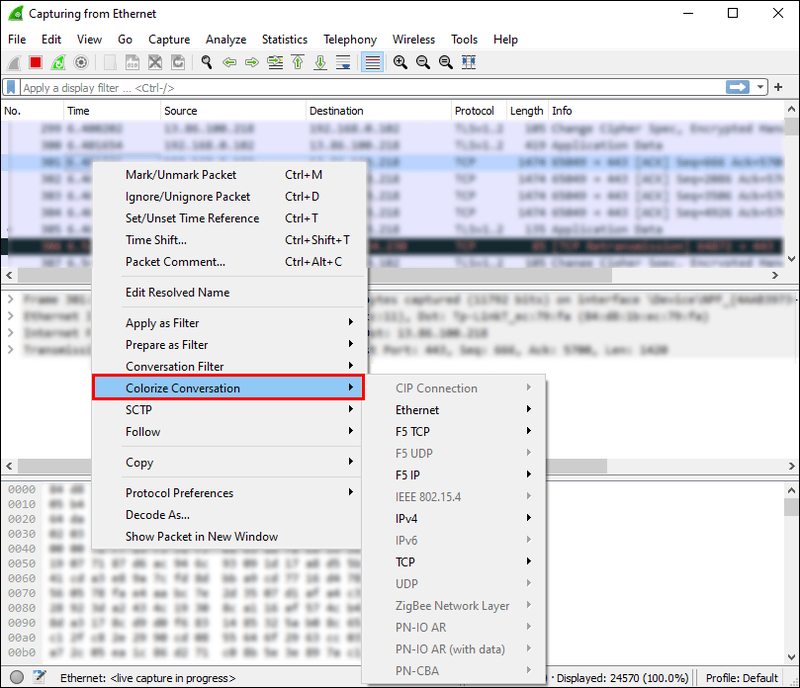

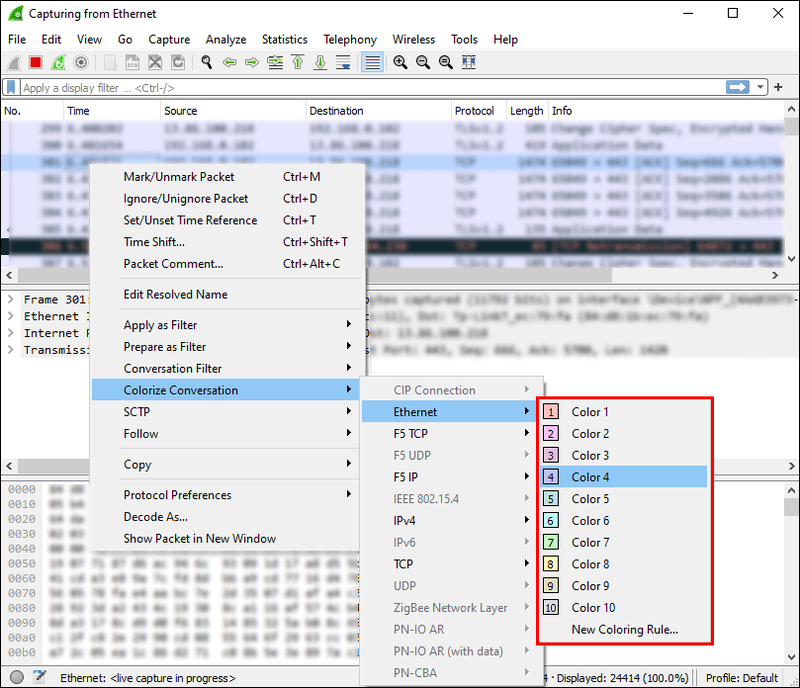

- Щракнете с десния бутон върху пакета в прозореца на списъка с пакети.

- От списъка с опции изберете Оцветяване с филтър.

- Изберете цвета, с който искате да го етикетирате.

номер

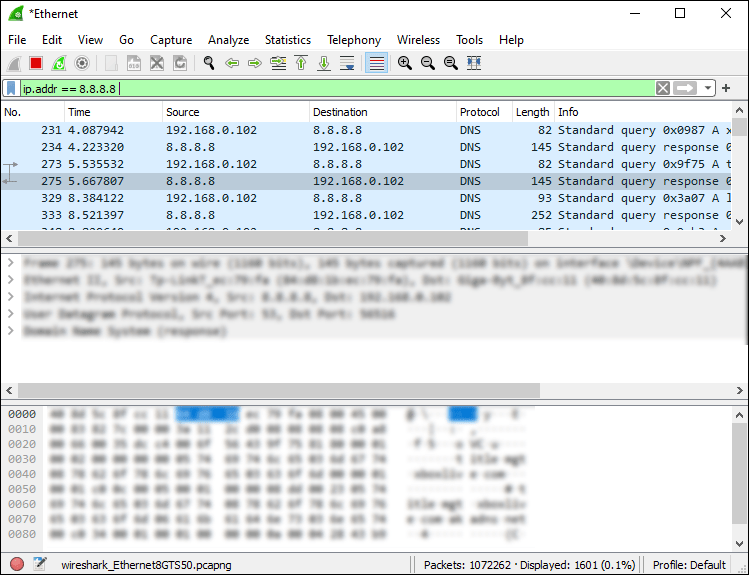

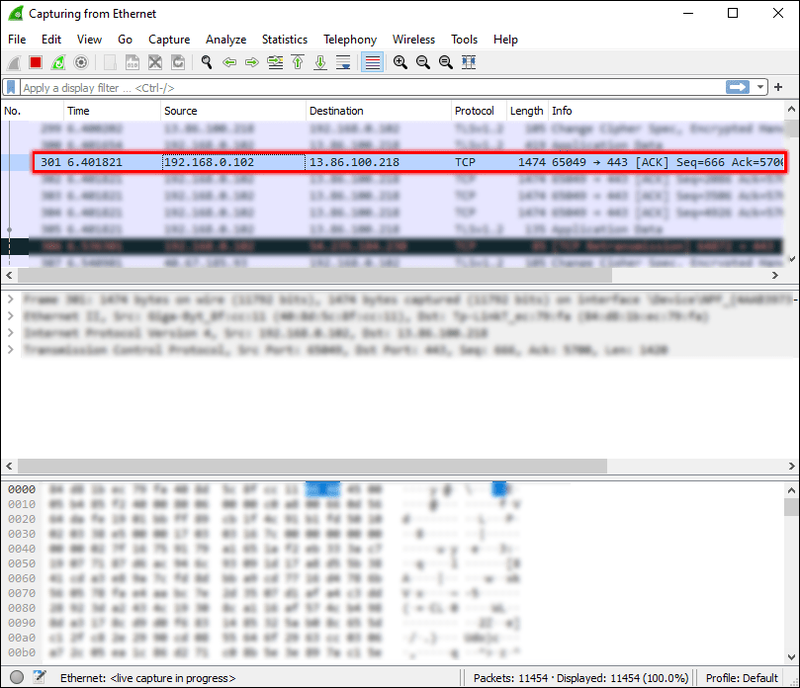

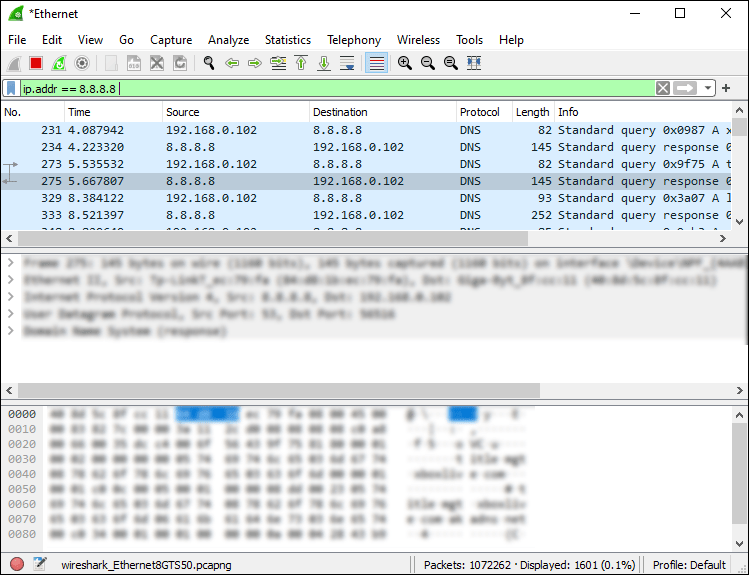

Екранът на списъка с пакети ще ви покаже точния брой заснети битове данни. Тъй като пакетите са организирани в няколко колони, е сравнително лесно за интерпретиране. Категориите по подразбиране са:

- № (Брой): Както бе споменато, можете да намерите точния брой заловени пакети в тази колона. Цифрите ще останат същите дори след филтриране на данните.

- Време: Както може би се досещате, клеймото за време на пакета се показва тук.

- Източник: Показва откъде произхожда пакетът.

- Дестинация: Показва мястото, където ще се съхранява пакетът.

- Протокол: Показва името на протокола, обикновено в съкращение.

- Дължина: Показва броя на байтовете, съдържащи се в заснетия пакет.

- Информация: Колоната включва всякаква допълнителна информация за конкретен пакет.

Време

Тъй като Wireshark анализира мрежовия трафик, всеки заловен пакет е с времеви печат. След това клеймите за време се включват в панела на списъка с пакети и са достъпни за по-късна проверка.

Wireshark не създава самите времеви марки. Вместо това инструментът за анализатор ги получава от библиотеката Npcap. Източникът на времевата марка обаче всъщност е ядрото. Ето защо точността на времевата марка може да варира от файл до файл.

Можете да изберете формата, в който да се показват времевите марки в списъка с пакети. Освен това можете да зададете предпочитаната точност или броя на десетичните знаци, които се показват. Освен настройката за прецизност по подразбиране, има още:

- Секунди

- Десетки от секундата

- Стотни от секундата

- Милисекунди

- Микросекунди

- наносекунди

Източник

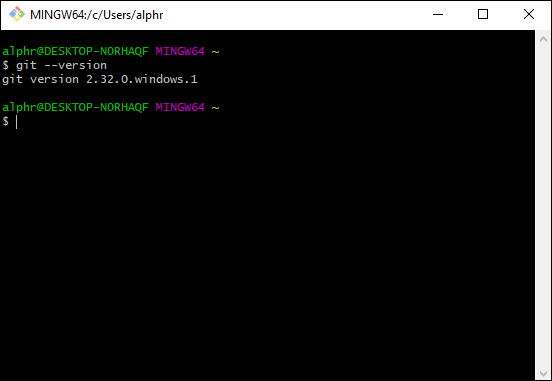

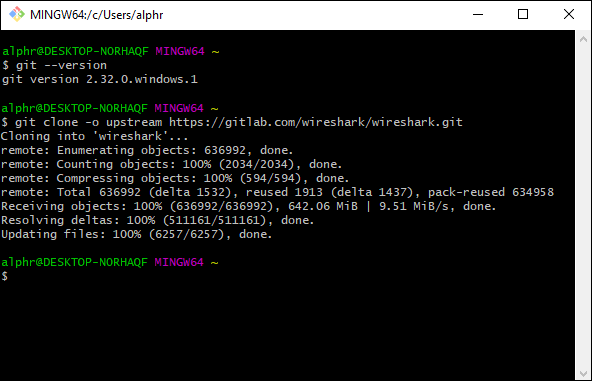

Както подсказва името, източникът на пакета е мястото на произход. Ако искате да получите изходния код на хранилище на Wireshark, можете да го изтеглите с помощта на Git клиент. Методът обаче изисква да имате акаунт в GitLab. Възможно е да го направите без такъв, но е по-добре да се регистрирате за всеки случай.

След като регистрирате акаунт, изпълнете следните стъпки:

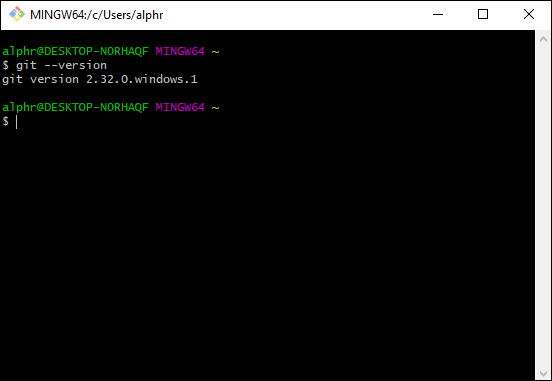

- Уверете се, че Git работи, като използвате тази команда: |_+_|

- Проверете отново дали вашият имейл адрес и потребителско име са конфигурирани.

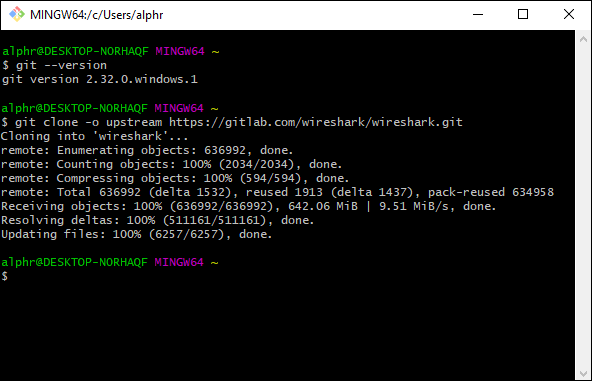

- След това направете клонинг на източника Workshark. Използвайте |_+_| SSH URL, за да направите копието.

- Ако нямате акаунт в GitLab, опитайте HTTPS URL адреса: |_+_|

Всички източници впоследствие ще бъдат копирани на вашето устройство. Имайте предвид, че клонирането може да отнеме известно време, особено ако имате бавна мрежова връзка.

Дестинация

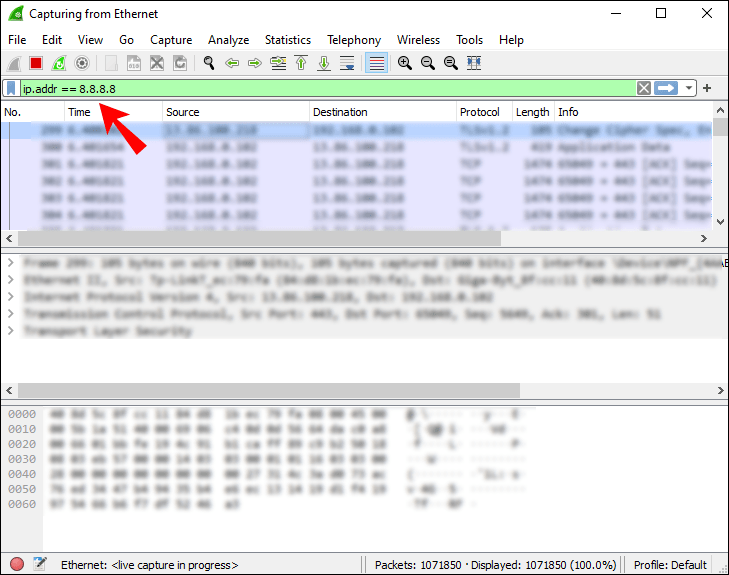

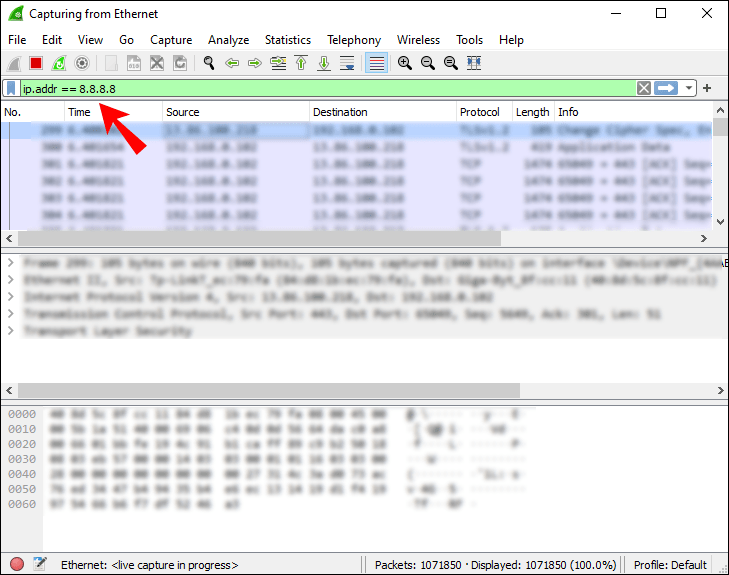

Ако искате да знаете IP адреса на дестинацията на конкретен пакет, можете да използвате филтъра на дисплея, за да го намерите. Ето как:

- Въведете |_+_| в филтърната кутия на Wireshark. След това щракнете върху Enter.

- Екранът на списъка с пакети ще бъде преконфигуриран само за показване на дестинацията на пакета. Намерете IP адреса, който ви интересува, като превъртите списъка.

- След като сте готови, изберете Изчистване от лентата с инструменти, за да конфигурирате отново панела със списъка с пакети.

протокол

Протоколът е насока, която определя предаването на данни между различни устройства, които са свързани към една и съща мрежа. Всеки пакет на Wireshark съдържа протокол и можете да го изведете с помощта на филтъра на дисплея. Ето как:

- В горната част на прозореца на Wireshark щракнете върху диалоговия прозорец Филтър.

- Въведете името на протокола, който искате да проверите. Обикновено заглавията на протоколите се пишат с малки букви.

- Щракнете върху Enter или Apply, за да активирате филтъра за показване.

Дължина

Дължината на пакета на Wireshark се определя от броя на байтовете, заснети в този конкретен мрежов фрагмент. Това число обикновено съответства на броя на байтовете необработени данни, изброени в долната част на прозореца на Wireshark.

Ако искате да разгледате разпределението на дължините, отворете прозореца Дължини на пакета. Цялата информация е разделена на следните колони:

- Дължини на пакета

- Броя

- Средно аритметично

- Мин. Вал / Макс. Вал

- Оценяване

- Процент

- Скорост на изстрелване

- Пусков старт

Информация

Ако има някакви аномалии или подобни елементи в конкретен заловен пакет, Wireshark ще го забележи. След това информацията ще бъде показана в панела на списъка с пакети за по-нататъшно изследване. По този начин ще имате ясна картина на нетипичното поведение на мрежата, което ще доведе до по-бързи реакции.

Допълнителни ЧЗВ

Как мога да филтрирам пакетните данни?

Филтрирането е ефективна функция, която ви позволява да разгледате спецификата на конкретна последователност от данни. Има два типа филтри на Wireshark: улавяне и показване. Филтрите за улавяне са там, за да ограничат улавянето на пакети, за да отговарят на специфични изисквания. С други думи, можете да отсеете различни видове трафик, като приложите филтър за улавяне. Както подсказва името, филтрите на дисплея ви позволяват да усъвършенствате конкретен елемент от пакета, от дължината на пакета до протокола.

Прилагането на филтър е доста лесен процес. Можете да въведете заглавието на филтъра в диалоговия прозорец в горната част на прозореца на Wireshark. Освен това софтуерът обикновено автоматично попълва името на филтъра.

Алтернативно, ако искате да разресвате филтрите по подразбиране на Wireshark, направете следното:

1. Отворете раздела Анализ в лентата с инструменти в горната част на прозореца на Wireshark.

защо моето меню "Старт" не работи в Windows 10

2. От падащия списък изберете Display Filter.

3. Разгледайте списъка и щракнете върху този, който искате да приложите.

И накрая, ето някои често срещани филтри на Wireshark, които могат да бъдат полезни:

• За да видите само IP адреса на източника и дестинацията, използвайте: |_+_|

• За да видите само SMTP трафик, въведете: |_+_|

• За да обхванете целия трафик от подмрежата, приложете: |_+_|

• За да уловите всичко освен ARP и DNS трафика, използвайте: |_+_|

Как да заснема пакетните данни в Wireshark?

След като изтеглите Wireshark на вашето устройство, можете да започнете да наблюдавате мрежовата си връзка. За да уловите пакети с данни за цялостен анализ, ето какво трябва да направите:

1. Стартирайте Wireshark. Ще видите списък с налични мрежи, така че кликнете върху тази, която искате да разгледате. Можете също да приложите филтър за улавяне, ако искате да определите точно типа трафик.

2. Ако искате да проверите множество мрежи, използвайте контролата shift + щракване с ляв бутон.

3. След това щракнете върху иконата с перка на акула в лявата част на лентата с инструменти по-горе.

4. Можете също да стартирате заснемането, като щракнете върху раздела Capture и изберете Start от падащия списък.

5. Друг начин да го направите е да използвате клавиша Control – E.

Докато софтуерът грабва данните, ще ги видите да се появяват в панела на списъка с пакети в реално време.

Shark Byte

Въпреки че Wireshark е изключително усъвършенстван мрежов анализатор, той е изненадващо лесен за интерпретиране. Екранът на списъка с пакети е изключително изчерпателен и добре организиран. Цялата информация е разпределена в седем различни цвята и е маркирана с ясни цветови кодове.

Освен това софтуерът с отворен код идва с множество лесно приложими филтри, които улесняват наблюдението. Като активирате филтър за улавяне, можете да определите какъв тип трафик искате да анализира Wireshark. И след като данните бъдат грабнати, можете да приложите няколко филтъра за показване за определени търсения. Като цяло, това е високоефективен механизъм, който не е твърде труден за овладяване.

Използвате ли Wireshark за анализ на мрежата? Какво мислите за функцията за филтриране? Уведомете ни в коментарите по-долу, ако има полезна функция за анализ на пакети, която сме пропуснали.