Клиентът на Windows Update току-що е добавен към списъка с бинарни файлове (LoLBins), които могат да използват за изпълнение на злонамерен код на системи с Windows. Натоварен по този начин, вредният код може да заобиколи механизма за защита на системата.

как да конвертирате wav в mp3 windows

Ако не сте запознати с LoLBins, това са изпълними файлове, подписани от Microsoft, изтеглени или свързани с операционната система, които могат да бъдат използвани от трета страна, за да избегнат откриването по време на изтегляне, инсталиране или изпълнение на злонамерен код. Клиентът на Windows Update (wuauclt) изглежда е един от тях.

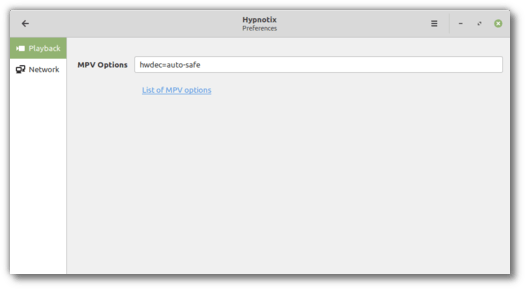

Инструментът се намира под% windir% system32 wuauclt.exe и е предназначен да контролира Windows Update (някои от неговите функции) от командния ред.

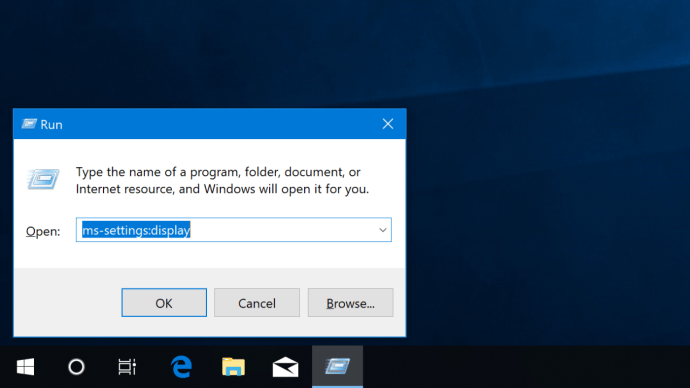

Изследовател на MDSec Дейвид Мидълхърст откри че wuauclt може да се използва и от нападателите за изпълнение на злонамерен код на системи с Windows 10, като го зарежда от произволно специално създадена DLL със следните опции на командния ред:

wuauclt.exe / UpdateDeploymentProvider [path_to_dll] / RunHandlerComServerЧастта Full_Path_To_DLL е абсолютният път към специално създадения DLL файл на нападателя, който ще изпълнява код при прикачване. Изпълнява се от клиента на Windows Update, той позволява на атакуващите да заобиколят антивирусната защита, контрола на приложенията и защитата на валидирането на цифрови сертификати. Най-лошото е, че Middlehurst също намери проба, използвайки я в дивата природа.

не може да щракне върху бутона windows windows 10

Заслужава да се отбележи, че по-рано беше открито, че Microsoft Defender включва възможността да изтеглете всеки файл от интернет и заобикалят проверките за сигурност. За щастие, стартирайки в Windows Defender Antimalware Client версия 4.18.2009.2-0, Microsoft премахна подходящата опция от приложението и вече не може да се използва за тихо изтегляне на файлове.

Източник: Bleeping Computer