Вече не е тайна, че всички процесори на Intel, издадени през последното десетилетие, са засегнати от сериозен проблем. Специално деформиран код може да се използва за кражба на лични данни на всеки друг процес, включително чувствителни данни като пароли, ключове за сигурност и т.н. В тази статия ще видим как да разберем дали вашият компютър е засегнат от проблема.

Реклама

Ако не сте запознати с уязвимостите Meltdown и Spectre, ние сме ги разгледали подробно в тези две статии:

- Microsoft въвежда спешна корекция за недостатъци на Meltdown и Spectre CPU

- Ето поправки за Windows 7 и 8.1 за недостатъци на Meltdown и Spectre CPU

Накратко, уязвимостите Meltdown и Spectre позволяват на процеса да чете личните данни на всеки друг процес, дори извън виртуална машина. Това е възможно благодарение на прилагането на Intel как техните процесори предварително извличат данни. Това не може да бъде поправено само чрез поправяне на операционната система. Поправката включва актуализиране на ядрото на операционната система, както и актуализация на микрокода на процесора и вероятно дори актуализация на UEFI / BIOS / фърмуер за някои устройства, за да смекчи напълно експлоитите.

Последните изследвания показват, че ARM64 и AMD процесорите са засегнати и от уязвимостта на Spectre, свързана със спекулативното изпълнение.

Налични корекции

Microsoft вече пусна набор от корекции за всички поддържани операционни системи. Mozilla днес издаде актуализирана версия на Firefox 57 и Google ще защити потребителите на Chrome с версия 64.

За текущата версия на Google Chrome можете да активирате допълнителна защита, като активирате Пълна изолация на сайта . Site Isolation предлага втора линия на защита, за да направи по-малко вероятно тези уязвимости да успеят. Той гарантира, че страниците от различни уебсайтове винаги се поставят в различни процеси, като всяка се изпълнява в пясъчник, който ограничава това, което процесът има право да прави. Той също така блокира процеса от получаване на определени видове чувствителни документи от други сайтове.

Google ще актуализира Chrome отново (версия 64) до края на месеца, за да се предпази от експлоатация на уязвимости, свързани с Meltdown и Spectre. Версия 64 на Chrome вече пристигна в бета канала.

Открийте дали вашият компютър е засегнат от уязвимости на Meltdown и Spectre

Забележка: Инструкциите по-долу са приложими за Windows 10, Windows 8.1 и Windows 7 SP1.

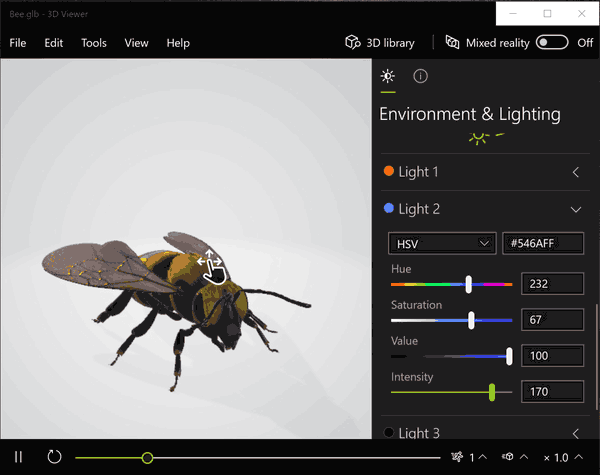

- Отворете PowerShell като администратор .

- Въведете следната команда:

Инсталиране на модул SpeculationControl. Това ще инсталира допълнителен модул на вашия компютър. Отговорете два пъти с „Y“.

- Активирайте инсталирания модул с командата:

Импорт-модул SpeculationControl. - Сега изпълнете следната команда:

Get-SpeculationControlSettings. - В изхода вижте активираните защити, показани като „True“.

Забележка: Ако получавате съобщение за грешка

как да получавам пари от

'Модул за импортиране: Файл C: Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

не може да се зареди, защото стартирането на скриптове е деактивирано в тази система. ...

След това променете политиката за изпълнение нанеограниченилиОколовръстен път.Обърнете се към следната статия:

Как да промените политиката за изпълнение на PowerShell в Windows 10

Вие сте защитени, ако всички редове имат истинска стойност. Ето как се появява моят неизправен Windows 10 в изхода:

Това е.

Източник: Microsoft