Wireshark представлява най-използваният анализатор на протоколи в света. Използвайки го, можете да проверявате всичко, което се случва във вашата мрежа, да отстранявате различни проблеми, да анализирате и филтрирате мрежовия си трафик с помощта на различни инструменти и т.н.

Ако искате да научите повече за Wireshark и как да филтрирате по порт, уверете се, че продължавате да четете.

Какво точно е филтриране на портове?

Филтрирането на портове представлява начин за филтриране на пакети (съобщения от различни мрежови протоколи) въз основа на техния номер на порт. Тези номера на портове се използват за TCP и UDP протоколи, най-известните протоколи за предаване. Филтрирането на портове представлява форма на защита за вашия компютър, тъй като чрез филтриране на портове можете да изберете да разрешите или блокирате определени портове, за да предотвратите различни операции в мрежата.

Има добре изградена система от портове, използвани за различни интернет услуги, като прехвърляне на файлове, електронна поща и т.н. Всъщност има над 65 000 различни порта. Те съществуват в разрешен или затворен режим. Някои приложения в интернет могат да отварят тези портове, като по този начин правят компютъра ви по-изложен на хакери и вируси.

С помощта на Wireshark можете да филтрирате различни пакети въз основа на техния номер на порт. Защо бихте искали да направите това? Защото по този начин можете да филтрирате всички пакети, които не искате в компютъра си по различни причини.

Кои са важните портове?

Има 65 535 порта. Те могат да бъдат разделени в три различни категории: портове от 0 – 1023 са добре познати портове и са присвоени на общи услуги и протоколи. След това от 1024 до 49151 са регистрирани портове – те се присвояват от ICANN към конкретна услуга. А публичните портове са портове от 49152-65535, те могат да се използват от всяка услуга. Различни портове се използват за различни протоколи.

Ако искате да научите за най-често срещаните, разгледайте следния списък:

| Номер на пристанище | Име на услугата | протокол |

| 20, 21 | Протокол за прехвърляне на файлове – FTP | TCP |

| 22 | Сигурна обвивка – SSH | TCP и UDP |

| 23 | Telnet | TCP |

| 25 | Прост протокол за прехвърляне на поща | TCP |

| 53 | Система за имена на домейни – DNS | TCP и UDP |

| 67/68 | Протокол за динамична конфигурация на хост – DHCP | UDP |

| 80 | Протокол за прехвърляне на хипертекст – HTTP | TCP |

| 110 | Протокол на пощенската служба – POP3 | TCP |

| 123 | Протокол за мрежово време – NTP | UDP |

| 143 | Протокол за достъп до интернет съобщения (IMAP4) | TCP и UDP |

| 161/162 | Прост протокол за управление на мрежата – SNMP | TCP и UDP |

| 443 | HTTP със слой със защитени гнезда – HTTPS (HTTP през SSL/TLS) | TCP |

Анализ в Wireshark

Процесът на анализ в Wireshark представлява наблюдение на различни протоколи и данни в мрежа.

Преди да започнем с процеса на анализ, уверете се, че знаете типа трафик, който искате да анализирате, и различните видове устройства, които излъчват трафик:

- Поддържате ли безразборен режим? Ако го направите, това ще позволи на вашето устройство да събира пакети, които първоначално не са предназначени за вашето устройство.

- Какви устройства имате във вашата мрежа? Важно е да имате предвид, че различните видове устройства ще предават различни пакети.

- Какъв тип трафик искате да анализирате? Типът трафик ще зависи от устройствата във вашата мрежа.

Знанието как да използвате различни филтри е изключително важно за улавяне на предвидените пакети. Тези филтри се използват преди процеса на улавяне на пакети. Как работят? Като зададете конкретен филтър, незабавно премахвате трафика, който не отговаря на зададените критерии.

как да слушате звук на компютър

В Wireshark се използва синтаксис, наречен Berkley Packet Filter (BPF), за създаване на различни филтри за улавяне. Тъй като това е синтаксисът, който най-често се използва при анализа на пакети, важно е да разберете как работи.

Синтаксисът на Berkley Packet Filter улавя филтри, базирани на различни филтриращи изрази. Тези изрази се състоят от един или няколко примитиви, а примитивите се състоят от идентификатор (стойности или имена, които се опитвате да намерите в различни пакети), последван от един или няколко квалификатора.

Квалификаторите могат да бъдат разделени на три различни вида:

- Тип – с тези квалификатори вие посочвате какво нещо представлява идентификаторът. Квалификаторите на типа включват порт, мрежа и хост.

- Dir (посока) – тези квалификатори се използват за определяне на посоката на прехвърляне. По този начин src маркира източника, а dst маркира дестинацията.

- Протокол (протокол) – с квалификатори на протокола можете да посочите конкретния протокол, който искате да заснемете.

Можете да използвате комбинация от различни квалификатори, за да филтрирате търсенето си. Също така можете да използвате оператори: например можете да използвате оператора за конкатенация (&/and), оператора за отрицание (!/not) и т.н.

Ето някои примери за филтри за улавяне, които можете да използвате в Wireshark:

| Филтри | Описание |

| хост 192.168.1.2 | Целият трафик, свързан с 192.168.1.2 |

| tcp порт 22 | Целият трафик, свързан с порт 22 |

| src 192.168.1.2 | Целият трафик, произхождащ от 192.168.1.2 |

Възможно е да се създават филтри за улавяне в полетата на заглавката на протокола. Синтаксисът изглежда така: proto[offset:size(optional)]=value. Тук proto представлява протокола, който искате да филтрирате, offset представлява позицията на стойността в заглавката на пакета, размерът представлява дължината на данните, а стойността е данните, които търсите.

Показване на филтри в Wireshark

За разлика от филтрите за улавяне, филтрите за показване не изхвърлят никакви пакети, а просто ги скриват, докато гледат. Това е добър вариант, тъй като след като изхвърлите пакети, няма да можете да ги възстановите.

Филтрите за показване се използват за проверка за наличието на определен протокол. Например, ако искате да покажете пакети, които съдържат конкретен протокол, можете да въведете името на протокола в лентата с инструменти на филтъра Display на Wireshark.

Други възможности

Има различни други опции, които можете да използвате за анализиране на пакети в Wireshark, в зависимост от вашите нужди.

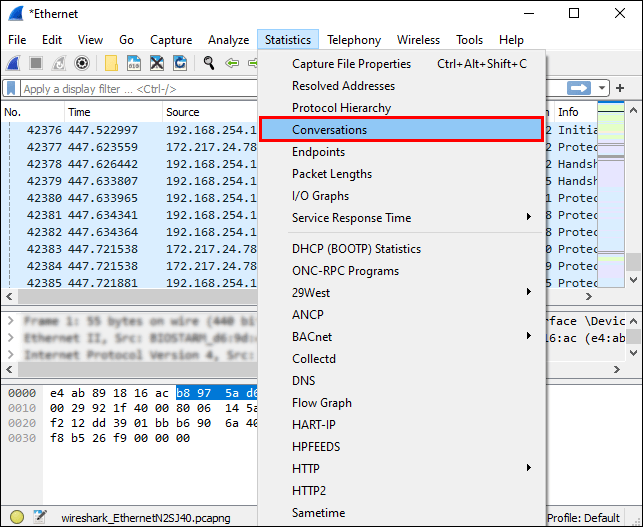

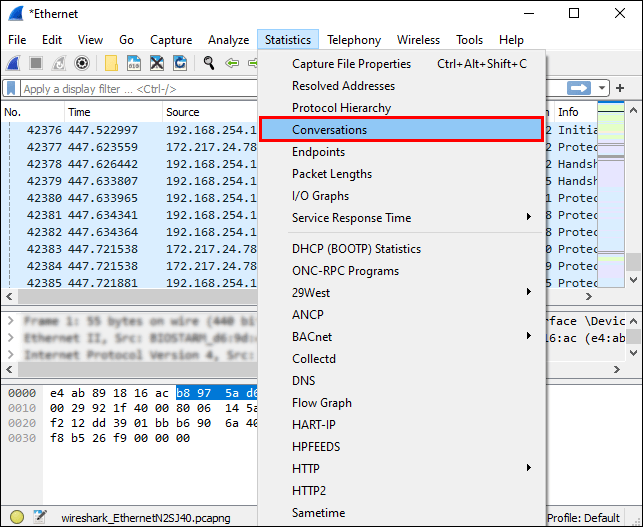

- Под прозореца Статистика в Wireshark можете да намерите различни основни инструменти, които можете да използвате за анализиране на пакети. Например, можете да използвате инструмента за разговори, за да анализирате трафика между два различни IP адреса.

- Под прозореца Експертна информация можете да анализирате аномалиите или необичайното поведение във вашата мрежа.

Филтриране по порт в Wireshark

Филтрирането по порт в Wireshark е лесно благодарение на лентата за филтри, която ви позволява да приложите филтър за показване.

Например, ако искате да филтрирате порт 80, въведете това в лентата за филтриране: |_+_|. Това, което можете също да направите, е да въведете |_+_| вместо ==, тъй като eq се отнася до равно.

Можете също да филтрирате няколко порта наведнъж. || в този случай се използват знаци.

Например, ако искате да филтрирате портове 80 и 443, въведете това във филтърната лента: |_+_| или |_+_|.

Допълнителни ЧЗВ

Как да филтрирам Wireshark по IP адрес и порт?

Има няколко начина, по които можете да филтрирате Wireshark по IP адрес:

1. Ако се интересувате от пакет с конкретен IP адрес, въведете това във филтърната лента: |_+_|

2. Ако се интересувате от пакети, идващи от конкретен IP адрес, въведете това във филтърната лента: |_+_|

3. Ако се интересувате от пакети, отиващи към конкретен IP адрес, въведете това във филтърната лента: |_+_|

Ако искате да приложите два филтъра, като IP адрес и номер на порт, вижте следващия пример: |_+_| Тъй като && представлява символи за и, като напишете това, вие можете да филтрирате търсенето си по IP адрес (192.168.1.199) и по номер на порт (tcp.port eq 443).

как да сложа снимки в папка на моя компютър

Как Wireshark улавя трафика на порта?

Wireshark улавя целия мрежов трафик, докато се случва. Той ще улови целия трафик на портове и ще ви покаже всички номера на портове в конкретните връзки.

Ако искате да започнете заснемането, изпълнете следните стъпки:

1. Отворете Wireshark.

2. Докоснете Заснемане.

3. Изберете Интерфейси.

4. Докоснете Старт.

как да сменя езика в

Ако искате да се съсредоточите върху конкретен номер на порт, можете да използвате лентата за филтриране.

Когато искате да спрете заснемането, натиснете „Ctrl + E.“

Какво представлява филтърът за улавяне за DHCP опция?

Опцията Dynamic Host Configuration Protocol (DHCP) представлява един вид протокол за управление на мрежата. Използва се за автоматично присвояване на IP адреси на устройства, които са свързани към мрежата. Като използвате опция за DHCP, не е нужно ръчно да конфигурирате различни устройства.

Ако искате да виждате само DHCP пакетите в Wireshark, въведете bootp в лентата за филтриране. Защо bootp? Тъй като представлява по-старата версия на DHCP и и двете използват едни и същи номера на портове - 67 и 68.

Защо трябва да използвам Wireshark?

Използването на Wireshark има много предимства, някои от които са:

1. Безплатно е – можете да анализирате мрежовия си трафик напълно безплатно!

2. Може да се използва за различни платформи – можете да използвате Wireshark на Windows, Linux, Mac, Solaris и т.н.

3. Подробно е – Wireshark предлага задълбочен анализ на множество протоколи.

4. Предлага данни на живо – тези данни могат да бъдат събрани от различни източници като Ethernet, Token Ring, FDDI, Bluetooth, USB и др.

5. Широко се използва – Wireshark е най-популярният анализатор на мрежови протоколи.

Wireshark не хапе!

Сега научихте повече за Wireshark, неговите способности и опции за филтриране. Ако искате да сте сигурни, че можете да отстраните и идентифицирате всякакъв тип проблеми с мрежата или да проверите данните, които влизат и излизат от вашата мрежа, като по този начин я поддържате защитена, определено трябва да опитате Wireshark.

Използвали ли сте някога Wireshark? Разкажете ни за това в секцията за коментари по-долу.